Check point ssl network extender service windows 10

Запуск CheckPoint SSL Network Extender из-под пользователя с правами админа

Добрый день!

Тема изъезжена, но рабочих методов для Windows 10 в сети не нашёл.

Входные данные:

— Windows 10

— Доменная учетная запись пользователя;

— Портал, для входа на который необходим Internet Explorer с использованием VPN (CheckPoint SSL Network Extender).

— Запрет на использование «локального админа»

Собственно, вопрос: какие есть инструменты, воркэраунды, методики или непофикшенные баги, дабы заставить работать из-под юзероской УЗ конкретную программу с правами администратора?

Это должно работать таким образом, чтобы было применимо на корпоративном уровне и пароль администратора нигде не светился.

Запуск батника с правами админа из под учетки с ограниченными правами

Здравствуйте. Есть батник. Так же есть учетка с ограниченными правами. Нужно что бы батник.

Запуск приложения с правами админа из под службы

public static bool StartProcessAndBypassUAC(String applicationName, out PROCESS_INFORMATION.

Запуск C++ Builder 4.0 из-под пользователя с ограниченными правами

Такой вопрос: Нужно установить C++ Builder 4.0 в компьютерном классе (такой старый, потому что.

Создание пользователя с правами админа на VC++

Кому не втягость поделитесь темой. Не могу нарыть не где как управлять пользователями в WinXp. В.

Понадобилась неделя чтобы победить это г-ще..

В итоге: заменяем dll компонента ActiveX от SSL Network Extender на версию новее.

DLL лежит здесь «C:\Windows\Downloaded Program Files»

Но туда попасть невозможно обычным способом, возможно просмотреть имеющиеся файлы через браузер отличный от осла по пути file:///C:/Windows/Downloaded%20Program%20Files (в ff работает по крайней мере =) )

Решается наверняка ухудшением безопасности IE, но надо было срочно (не смешно, меня всю эту неделю стащали должностными инструкциями и иже с ними), и возможно я потом нагуглю как в «C:\Windows\Downloaded Program Files» впихать длл штатно.

Устанавливаем CheckPoint SSL Network Extender нашей стародревней версии, в моём случае это был 80.0.52.10 версия DLL от 02.06.2011

Переименовываем от админа родную папку «Downloaded Program Files» в чё душе угодно, от этого IE не поломается.

Создаём новую «C:\Windows\Downloaded Program Files» она уже будет с вменяемыми правами просмотра/доступа.

2.Check Point на максимум. HTTPS-инспекция

В предыдущем уроке мы затронули проблему человеческого фактора в Информационной безопасности. В итоге мы сделали вывод, что не важно на сколько качественное и дорогое оборудование вы используете, т.к. все “упрется” в настройку, которая должна быть выполнена грамотно. В этом уроке мы рассмотрим https-инспекцию. Довольно многие недооценивают важность этой функции без которой немыслима современная защита сети. Но обо всем по порядку.

Защита веб-трафика

Практически все современные NGFW или UTM решения имеют функционал проверки веб-трафика. Это и категоризация сайтов и проверка скачиваемого контента и определение веб-приложений. Причем последний пункт (веб-приложения) очень важен, т.к. через один и тот же порт могут работать огромное кол-во сервисов. И если с проверкой HTTP-трафика практически у всех вендоров нет проблем, то HTTPS — настоящий вызов для современных средств защиты.

HTTPS

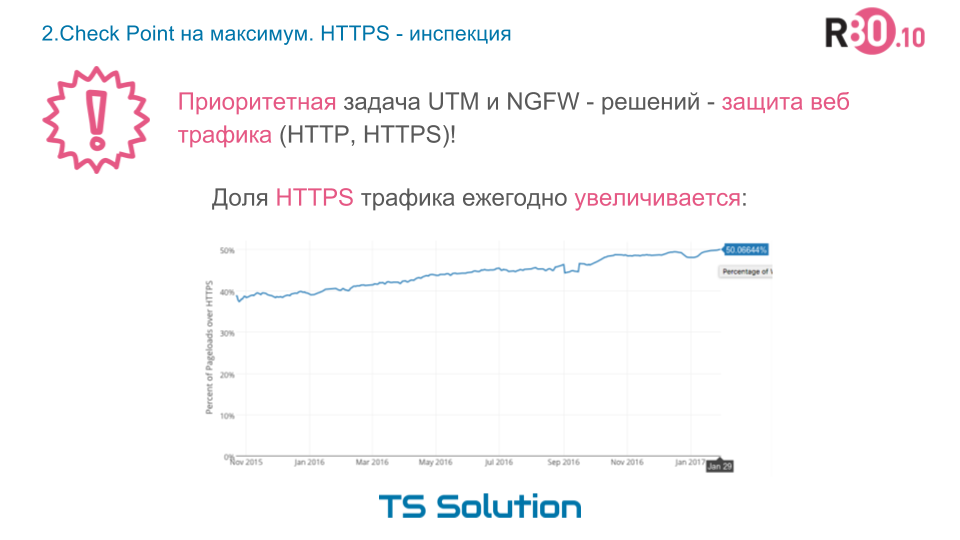

Думаю, что нет особого смысла рассказывать что такое HTTPS и на сколько он важен для организации безопасного Интернета. Благодаря HTTPS можно быть уверенным, что между клиентом (браузер) и сервером (web-server) невозможно перехватить или изменить передаваемую информацию. Согласно статистике за 2017 год, доля HTTPS-трафика превысила 50%.

Более того, современные браузеры (например google chrome) будут помечать http-сайты с формой авторизации как недоверенные, а google будет понижать их в поисковой выдаче. Все это спровоцирует еще более стремительное увеличение доли HTTPS-трафика.

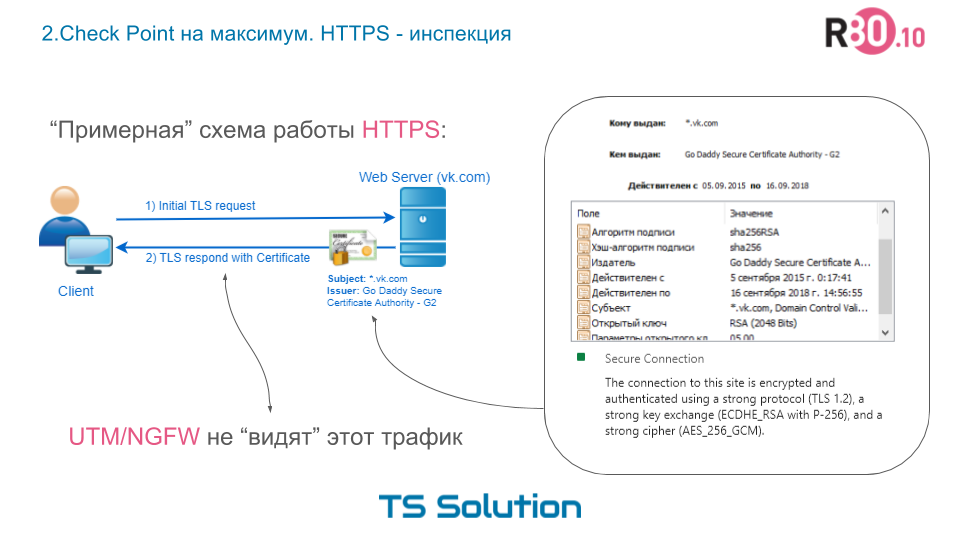

Как было сказано ранее, HTTPS используется для защищенного общения между двумя узлами в сети Интернет. При этом HTTPS не является каким-то новым протоколом, в целом это обычный HTTP, просто для защиты трафика в качестве транспортного протокола используется SSL или TLS. Именно эти протоколы и отвечают за аутентификацию, шифрование и целостность трафика. Мы не будем подробно рассматривать работу этих протоколов, но всем кто интересуется очень рекомендую вот эту статью. В грубом приближении работа HTTPS выглядит следующим образом:

Т.е. клиент инициирует TLS-запрос к Web-серверу и получает TLS-ответ, а также видит цифровой сертификат, который естественно должен быть доверенным. Пример сертификата при обращении на сайт vk.com изображен выше. В нем содержатся параметры защищенного соединения и открытый ключ. Кроме того, браузер может “подсказать” какая именно версия TLS используется. Повторюсь, что это очень упрощенное описание работы TLS.

После успешного TLS Handshake, начинается передача данных в шифрованном виде. Казалось бы, что это очень хорошо (так оно и есть). Однако для “безопасника” в компании это настоящая головная боль. Поскольку он не “видит” этот трафик и не может проверять его содержимое ни антивирусом, ни системой предотвращения вторжений (IPS), ни DLP-системой, ничем… А это в свою очередь представляет собой очень серьезную уязвимость. Т.к. большинство сайтов переходят на HTTPS, то без HTTPS инспекции ваш интернет-шлюз не может проверять большую часть Web-трафика (т.к. он зашифрован). Кроме того, злоумышленники все чаще используют облачные файловые хранилища для распространения вирусов, которые также работают по HTTPS. Таким образом, каким бы качественным и дорогим не был ваш межсетевой экран (будь то UTM или NGFW решение), он будет пропускать абсолютно все вирусы и зловреды без включенной HTTPS инспекции. Даже пресловутый тестовый вирус EICAR, который детектится любым антивирусом, будет успешно проходить вашу защиту через HTTPS. Мы это обязательно рассмотрим на примере.

HTTPS-инспекция

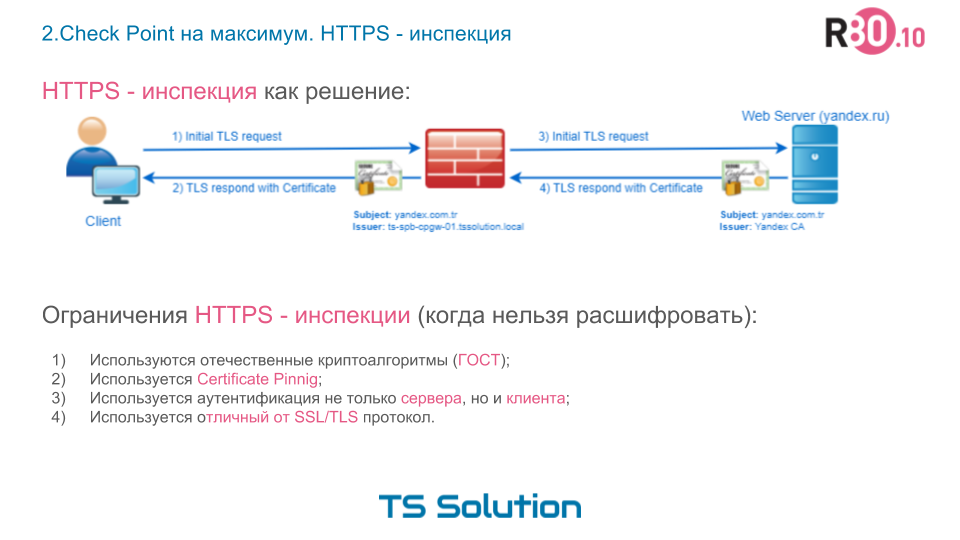

Решить проблему безопасников призвана технология HTTPS-инспекции. Ее суть до безобразия проста. Фактически, устройство, которое организует HTTPS-инспекцию, совершает атаку типа man-in-the-middle. Выглядит это примерно следующим образом:

Т.е. Check Point перехватывает запрос пользователя, поднимает с ним HTTPS-соединение и уже от себя поднимает HTTPS-сессию с ресурсом, к которому обратился пользователь. В данном случае клиенту предъявляется сертификат, который выпустил сам Check Point. Само собой, что данный сертификат должен быть доверенным. Для этого в Check Point-е есть возможность импортировать сертификат от доверенного CA (subordinate certificate). При импортировании убедитесь, что сертификат имеет алгоритм подписи не ниже sha256, т.к. если он будет например sha1, то современные браузеры будут “ругаться” на такие сертификаты. Либо же вы можете сгенерировать самоподписанный сертификат, который затем необходимо сделать доверенным для всех компьютеров. Именно этот способ мы рассмотрим на примере.

Таким образом, оказавшись посередине между двумя шифрованными соединениям, Check Point получает возможность проверять трафик и все файлы, как с помощью антивируса, так и с помощью остальных блейдов (IPS, Threat Emulation и т.д.). Более подробно о HTTPS-инспекции Check Point вы можете почитать здесь.

Ограничения HTTPS-инспекции

Однако, не все так просто. Метод man-in-the-middle работает далеко не всегда. Есть случаи когда расшифровать https-трафик просто невозможно. Вот несколько примеров:

1) Используются отечественные криптоалгоритмы (ГОСТ) вместо стандартных SSL/TLS.

На данный момент ни одно иностранное решение не может обеспечивать корректную расшифровку подобного HTTPS-трафика (хотя и отечественных решений умеющих делать подобную https-инспекцию лично я не знаю). В качестве решения можно настроить исключения в HTTPS-инспекции для сайтов данной категории.

2) Используется Certificate Pinnig.

Т.е. приложение клиента заранее знает сертификат сервера, к которому он обращается. Обычно проверяется серийный номер сертификата. В этом случае приложение просто не будет смотреть в локальное хранилище доверенных сертификатов и при попытке подмены естественно будет возникать ошибка. Чаще всего данная проблема относится к толстым клиентам (такие как Skype, Telegram), которые используют SSL/TLS в качестве транспорта. Кроме того, буквально на днях обнаружил, что обновленная версия google chrome также начала использовать технологию certificate pinning для своих сервисов (youtube, google drive, gmail и так далее). Это делает невозможным использование https-инспекции. Компания Google активно заботится о безопасности пользователей, но значительно усложняет жизнь безопасникам. В этом случае есть два выхода:

3) Используется аутентификация не только сервера, но и клиента.

Это характерно для сайтов из категории финансовых услуг, когда для доступа к какому-нибудь банк-порталу клиент использует специальный ключ или токен. Естественно, что в данном случае устройство, которое осуществляет HTTPS-инспекцию просто не сможет организовать https-соединение с сервером, т.к. не обладает нужным ключем. Проблема решается только настройкой исключений в HTTPS-инспекции.

4) Используется отличный от SSL/TLS протокол.

В данном случае речь уже не о ГОСТ-шифровании, а об относительно новом протоколе от google — quic. Компания гугл начинает активно переводить свои сервисы именно на этот протокол. При этом на текущий момент невозможно обеспечить его расшифровку. Единственным решением в данном случае является блокировка протокола quic, после чего сервисы google начинают использовать стандартный SSL/TLS.

Настройка

Описать настройку в формате текста довольно трудоемко, поэтому мы сделали небольшое видео. В первой части рассказывается вышеописанная теория, а во второй части мы пробуем скачать вирус по HTTPS, а затем настроим HTTPS-инспекцию и сравниваем результат.

Вывод

Самое главное, что нужно вынести из этого урока — HTTPS-инспекция это ОБЯЗАТЕЛЬНЫЙ компонент современной защиты. Без этой функции в вашей сети огромная черная дыра с точки зрения безопасности. И это относится не только к Check Point-у, но и ко всем другим решениям. Обязательно протестируйте свою сеть подобным образом. Все что нужно, это какой-нибудь тестовый вирус и клиентская машина, желательно без антивируса, чтобы тот не смог заблокировать скачивание файла (для чистоты эксперимента).

На этом мы заканчиваем второй урок, спасибо за внимание!

Провести бесплатный аудит настроек безопасности Check Point можно здесь

P.S. Хотелось бы поблагодарить Алексея Белоглазова за помощь в подготовке урока.

Только зарегистрированные пользователи могут участвовать в опросе. Войдите, пожалуйста.

Check point ssl network extender service windows 10

SSL Network Extender

Related Topics

Introduction to the SSL Network Extender

Whenever users access the organization from remote locations, it is essential that not only the usual requirements of secure connectivity be met but also the special demands of remote clients. These requirements include:

To resolve these issues, a secure connectivity framework is needed to ensure that remote access to the corporate network is securely enabled.

The SSL (Secure Socket Layer) Network Extender is a simple-to-implement remote access solution. A thin client is installed on the user’s machine. (The SSL Network Extender client has a much smaller size than other clients.) It is connected to an SSL enabled web server that is part of the Enforcement Module. By default, the SSL enabled web server is disabled. It is activated by using the SmartDashboard, thus enabling full secure IP connectivity over SSL. The SSL Network Extender requires a server side configuration only, unlike other remote access clients. Once the end user has connected to a server, the thin client is downloaded as an ActiveX component, installed, and then used to connect to the corporate network using the SSL protocol.

It is much easier to deploy a new version of the SSL Network Extender client than it is to deploy a new version of other conventional clients.

How the SSL Network Extender Works

The SSL Network Extender solution comprises a thin client installed on the user’s Desktop/Laptop and an SSL enabled web server component, integrated into the Security Gateway.

The SSL Network Extender may be installed on the user’s machine by downloading it from a Security Gateway, R55 HFA10 (or higher).

Commonly Used Concepts

This section briefly describes commonly used concepts that you will encounter when dealing with the SSL Network Extender. It is strongly recommended that you review the «Remote Access VPN» section of this book before reading this guide.

Remote Access VPN

Refers to remote users accessing the network with client software such as SecuRemote/SecureClient, SSL clients, or third party IPSec clients. The Security Gateway provides a Remote Access Service to the remote clients.

Remote Access Community

A Remote Access Community, a Check Point concept, is a type of VPN community created specifically for users that usually work from remote locations, outside of the corporate LAN.

Office Mode

Office Mode is a Check Point remote access VPN solution feature. It enables a Security Gateway to assign a remote client an IP address. This IP address is used only internally for secure encapsulated communication with the home network, and therefore is not visible in the public network. The assignment takes place once the user connects and authenticates. The assignment lease is renewed as long as the user is connected. The address may be taken either from a general IP address pool, or from an IP address pool specified per user group, using a configuration file.

Visitor Mode

Visitor Mode is a Check Point remote access VPN solution feature. It enables tunneling of all client-to-Security Gateway communication through a regular TCP connection on port 443. Visitor mode is designed as a solution for firewalls and Proxy servers that are configured to block IPsec connectivity.

Endpoint Security on Demand

Endpoint Security on demand (ESOD) may be used to scan endpoint computers for potentially harmful software before allowing them to access the internal application. When end users access the SSL Network Extender for the first time, they are prompted to download an ActiveX component that scans the end user machine for Malware. The scan results are presented both to the Security Gateway and to the end user. SSL Network Extender access is granted/denied to the end user based on the compliance options set by the administrator.

ESOD Policy per User Group

Since there are many different kinds of threats to your network’s security, different users may require different configurations in order to guard against the increasing number and variety of threats. The ability to configure a variety of ESOD policies enables the administrator to customize the software screening process between different user groups.

Screened Software Types

ESOD can screen for the Malware software types listed in the following table:

Programs that replicate over a computer network for the purpose of disrupting network communications or damaging software or data.

Malicious programs that masquerade as harmless applications.

Tools that facilitate a hacker’s access to a computer and/or the extraction of data from that computer.

Programs that record user input activity (that is, mouse or keyboard use) with or without the user’s consent. Some keystroke loggers transmit the recorded information to third parties.

Programs that display advertisements, or records information about Web use habits and store it or forward it to marketers or advertisers without the user’s authorization or knowledge.

Programs that change settings in the user’s browser or adds functionality to the browser. Some browser plug-ins change the default search page to a pay-per-search site, change the user’s home page, or transmit the browser history to a third party.

Programs that change the user’s dialup connection settings so that instead of connecting to a local Internet Service Provider, the user connects to a different network, usually a toll number or international phone number.

Cookies that are used to deliver information about the user’s Internet activity to marketers.

Other undesirable software

Any unsolicited software that secretly performs undesirable actions on a user’s computer and does not fit any of the above descriptions.

Special Considerations for the SSL Network Extender

This section lists SSL Network Extender special considerations, such as pre-requisites, features and limitations:

Pre-Requisites

The SSL Network Extender pre-requisites are listed below:

Client-side Pre-Requisites

The SSL Network Extender client-side pre-requisites are listed below:

Server-Side Pre-Requisites

The SSL Network Extender server-side pre-requisites are listed below:

Features

The SSL Network Extender features are listed below:

Server-Side Configuration

The SSL Network Extender requires only server side configuration

Configuring the Security Gateway as a Member of the Remote Access Community

The General Properties window is displayed.

(x represents the encryption level.)

For more information, run: voyager –h

Configuring the Security Gateway to Support the SSL Network Extender

To configure the SSL Network Extender:

Configuring the SSL Network Extender

Management of Internal CA Certificates

If the administrator has configured Certificate with Enrollment as the user authentication scheme, the user can create a certificate for his/her use, by using a registration key, provided by the system administrator.

To create a user certificate for enrollment:

When the user attempts to connect to the SSL Network Extender, without having a certificate, the Enrollment window is displayed, and he/she can create a certificate for his/her use by entering the Registration Key, received from the system administrator.

For a description of the user login experience, refer to Downloading and Connecting the Client.

For a description of the user upgrade experience, refer to Downloading and Connecting the Client.

For a description of the user disconnect experience, refer to Uninstall on Disconnect.

Fetching the xml Configuration File

After installing the ESOD server and configuring it, you must fetch the xml config file from the ESOD server by performing the following steps:

Upgrading ESOD

You can manually upgrade ESOD as follows:

Configuring ESOD Policies

On the Security Management server:

On the Security Gateway:

Example of ics.group file:

Important notes about the ics.group file:

For troubleshooting tips, see Troubleshooting.

Load Sharing Cluster Support

The SSL Network Extender provides Load Sharing Cluster Support.

To provide Load Sharing Cluster Support:

Customizing the SSL Network Extender Portal

You can modify the SSL Network Extender Portal by changing skins and languages.

Configuring the Skins Option

To configure the Skins Option:

There are two subdirectories. They are:

Disabling a Skin

Example

Creating a Skin

Each skin folder must contain the following five style sheets:

Example

Add your company logo to the main SSL Network Extender portal page.

Place logo image file in this directory

Configuring the Languages Option

To configure the Languages Option:

There may be two subdirectories. They are:

Disabling a Language

Adding a Language

Example

=»translation of language_name»;

Modifying a Language

Installation for Users without Administrator Privileges

The SSL Network Extender usually requires Administrator privileges to install the ActiveX component. To allow users that do not have Administrator privileges to use the SSL Network Extender, the Administrator can use his/her remote corporate installation tools (such as, Microsoft SMS) to publish the installation of the SSL Network Extender, as an MSI package, in configuring the SSL Network Extender.

To prepare the SSL Network Extender MSI package:

On Windows Vista, Mac and Linux, it is possible to install SSL Network Extender for users that are not administrators, if the user knows the admin password. In this case, perform a regular SSL Network Extender installation and supply the administrator password when asked.

SSL Network Extender User Experience

This section describes the user experience, including downloading and connecting the SSL Network Extender client, importing a client certificate, and uninstalling on disconnect.

Configuring Microsoft Internet Explorer

Check Point SSL Network Extender uses ActiveX controls and cookies to connect to applications via the Internet. These enabling technologies require specific browser configuration to ensure that the applications are installed and work properly on your computer. The Trusted Sites Configuration approach includes the SSL Network Extender Portal as one of your Trusted Sites. This approach is highly recommended, as it does not lessen your security. Please follow the directions below to configure your browser.

Trusted Sites Configuration

About ActiveX Controls

ActiveX controls are software modules, based on Microsoft’s Component Object Model (COM) architecture. They add functionality to software applications by seamlessly incorporating pre-made modules with the basic software package.

On the Internet, ActiveX controls can be linked to Web pages and downloaded by an ActiveX-compliant browser. ActiveX controls turn Web pages into software pages that perform like any other program.

The SSL Network Extender can use ActiveX control in its applications. To use ActiveX you must download the specific ActiveX components required for each application. Once these components are loaded, you do not need to download them again unless upgrades or updates become available. If you do not want to use an ActiveX component you may work with a Java Applet.

Downloading and Connecting the Client

The following section discusses how to download and connect the SSL Network Extender.

To Download the Client:

The site’s security certificate has been issued by an authority that you have not designated as a trusted CA. Before you connect to this server, you must trust the CA that signed the server certificate. (The system administrator can define which CAs may be trusted by the user.) You can view in the certificate in order to decide if you wish to proceed.

If Endpoint Security on Demand is enabled, the ESOD web page is displayed.

If this is the first time that the user is scanned with ESOD, the user should install the ESOD ActiveX object.

If this is the first time that ESOD is used, the following Server Confirmation window appears. The user is asked to confirm that the listed ESOD server is identical to the organization’s site for remote access.

Once the user has confirmed the ESOD server, an automatic software scan takes place on the client’s machine. Upon completion, the scan results and directions on how to proceed are displayed as shown below.

ESOD not only prevents users with potentially harmful software from accessing your network, but also requires that they conform to the corporate antivirus and firewall policies, as well. A user is defined as having successfully passed the ESOD scan only if he/she successfully undergoes scans for Malware, Anti-Virus, and Firewall. Each malware is displayed as a link, which, if selected, redirects you to a data sheet describing the detected malware. The data sheet includes the name and a short description of the detected malware, what it does, and the recommended removal method/s.

The options available to the user are configured by the administrator on the ESOD server. The options are listed in the following table:

Allows a user to rescan for malware. This option is used in order to get refreshed scan results, after manually removing an undesired software item.

Prevents the user from proceeding with the portal login, and closes the current browser window.

Causes the ESOD for Mobile Access client to disregard the scan results and proceed with the log on process.

To continue with the download:

At this point the user should open the file and utilize the Microsoft Certificate Import wizard as follows.

Importing a Client Certificate with the Microsoft Certificate Import Wizard to Internet Explorer

Importing a client certificate to Internet Explorer is acceptable for allowing access to either a home PC with broadband access, or a corporate laptop with a dial-up connection. The client certificate will be automatically used by the browser, when connecting to an SSL Network Extender Security Gateway.

To import a client certificate:

The P12 file name is displayed.

It is strongly recommended that the user enable Strong Private Key Protection. The user will then be prompted for consent/credentials, as configured, each time authentication is required. Otherwise, authentication will be fully transparent for the user.

If you click OK, you must reauthenticate and a new SSL Network Extender version is installed.

The server certificate of the Security Gateway is authenticated. If the system Administrator has sent the user a fingerprint, it is strongly recommended that the user verify that the root CA fingerprint is identical to the fingerprint, sent to him/her.

The system Administrator can view and send the fingerprint of all the trusted root CAs, via the Certificate Authority Properties window in SmartDashboard.

You may work with the client as long as the SSL Network Extender Connection window, shown below, remains open, or minimized (to the System tray).

Once the SSL Network Extender is initially installed, a new Windows service named Check Point SSL Network Extender and a new virtual network adapter are added. This new network adapter can be seen by typing ipconfig /all from the Command line.

Both the virtual network adapter and the Check Point SSL Network Extender service are removed during the product uninstall.

There is no need to reboot the client machine after the installation, upgrade, or uninstall of the product.

Uninstall on Disconnect

If the administrator has configured Uninstall on Disconnect to ask the user whether or not to uninstall, the user can configure Uninstall on Disconnect as follows.

To set Uninstall on Disconnect:

If you select Cancel, the SSL Network Extender will not be uninstalled.

If you click Yes, the Uninstall on Disconnect window will be displayed the next time the user connects to the SSL Network Extender.

Using SSL Network Extender on Linux / Mac Operating Systems

There are two methods to access Network Applications using Linux.:

This process is similar to the Windows Java installation.

After the installation is finished, the applet will try to connect.

If it is the first time, the following window is displayed:

If the system Administrator has sent the user a fingerprint, it is strongly recommended that the user verify that the server certificate fingerprint is identical to the Root CA Fingerprint seen in the window.

Command Line

download the SSL Network Extender installation archive package:

Before running the installation script, make sure execute permissions are available on the file. Use the command chmod + x snx_install.sh to add execution permissions.

The Shell archive package is downloaded to the user’s home directory.

If the user does not have root permissions, the user is prompted to enter a root password in order to install the package. Enter the password and press Enter.

SSL Network Extender Command Attributes

Run SSL Network Extender using parameters defined in a configuration file other than the default name or location.

Disconnect from Mobile Access

Specify server IP or hostname

Specify a valid user

Specify which certificate is used to authenticate.

Define the directory where CA’s certificates are stored.

Change the HTTPS port. (default port is TCP 443).

Enable debugging. snx.elg log file is created.

Configuration File Attributes

Change the HTTPS port. (default port is TCP 443).

Change the HTTPS port. (default port is TCP 443).

Specify a valid user

Specify which certificate is used to authenticate

Define the directory where CA’s certificates are stored.

Force a specific encryption algorithm. Valid values: RC4 and 3DES

Define a Proxy hostname

Define a proxy port

Define a proxy user

Define a password for proxy authentication

Removing an Imported Certificate

If you imported a certificate to the browser, it will remain in storage until you manually remove it. It is strongly recommended that you remove the certificate from a browser that is not yours.

To remove the imported certificate:

Troubleshooting SSL Network Extender

The following sections contain tips on how to resolve issues that you may encounter when using SSL Network Extender.

SSL Network Extender Issues

If there is a need to explicitly connect to the gateway through the SSL tunnel, connect to the internal interface, which is part of the encryption domain.

In order not to display this message to the users, two solutions are proposed:

On the client computer, access the Internet Explorer. Under Tools > Options > Security tab, select Local intranet > Sites. You can now add the SSL Network Extender gateway to the Local intranet zone, where the Client Authentication pop-up will not appear. Click Advanced, and add the gateway’s external IP or DNS name to the existing list.

On the client computer, access the Internet Explorer. Under Tools > Options > Security tab, select Internet Zone > Custom Level. In the Miscellaneous section, select Enable for the item Don’t prompt for client certificate selection when no certificates or only one certificate exists. Click OK. Click Yes on the Confirmation window. Click OK again.

To resolve this, disable the overlapping site in SecuRemote/SecureClient.

To resolve this, verify that the flag allow_clear_traffic_while_disconnected is True (which is the default value).

One way to do this is to use the SCV capabilities in the rulebase. In Traditional Mode you can configure two types of rules, by selecting the Apply Rule Only if Desktop Configuration Options are verified. The selected (SCV) rules will pass only SecureClient connections, while the rules that were not selected will pass SecureClient and SSL Network Extender connections. When using Simplified Mode, the Administrator may specify services that will be excluded from SCV checking. Both SecureClient and SSL Network Extender clients attempting to access such services will be allowed access, even when not SCV verified. SCV will not be enforced on specified services for both types of clients.

ESOD Issues

The user probably did not match the policy requirements.

This means that the user has passed the scan intended for a group that he does not belong to.