Windows 10 не удается установить связь с локальной системой безопасности rdp

Windows 10 не удается установить связь с локальной системой безопасности rdp

Всем привет сегодня расскажу из-за чего выскакивает ошибка не удается установить связь с локальным администратором безопасности при попытке зайти на удаленный рабочий стол сервера терминалов. Ее вы спокойно можете увидеть, как в Windows XP, так и в server 2008 r2- 2016. Давайте смотреть какие причины могут быть препятствием к подключению. Сразу отмечу, что все это быстро решаемо и не займет у вас много сил и времени. Убедитесь, что для выполнения действий у вас есть права локального администратора, если нет, обратитесь к вашим технарям.

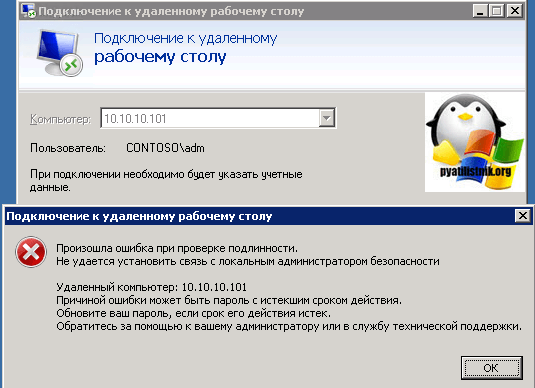

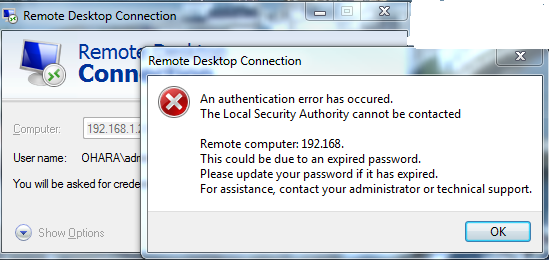

Вот как все это выглядит:

Ситуация следующая, есть рабочий компьютер одного бухгалтера, в один из прекрасных дней обращается она ко мне по скайпу, и рассказывает что не может подключиться на терминальный рабочий стол Windows Server 2012 R2, хотя вчера у нее все работало. Захожу к ней по teamviwer и начинаю проверять. У нас для захода на сервер терминалов нужно чтобы было VPN подключение, у нее все работало отлично. Следующим шагом проверил обновления Windows. При попытке обновить валилась ошибка 800B001. Как только я ее увидел, вспомнил что были проблемы раньше с Крипто про CSP. И действительно стал смотреть в Ccleaner раздел программы. отфильтрованном по дате установки, увидел старого знакомого Крипто про CSP 3.6, установленного сегодня. Спросил можно ли его удалить проверить догадку, девушка дала добро. После чего ошибка не удается установить связь с локальным администратором безопасности в Windows 7 при попытке подключиться через RDP исчезла. Подключились сразу к сервер терминалов 2012 и продолжили работу. Победа.

Я уверен что программа Крипто про очень часто выступает в роли сущности, которая не очень дружит порой с Windows, пилите Шура пилите.

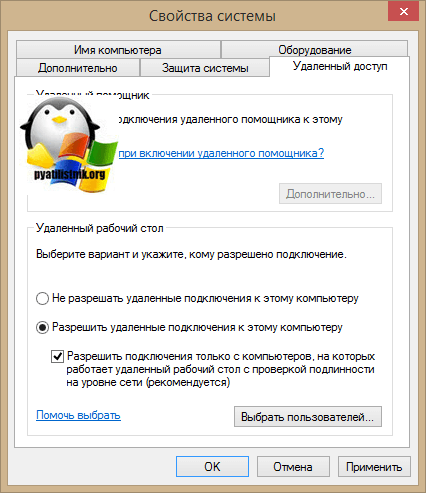

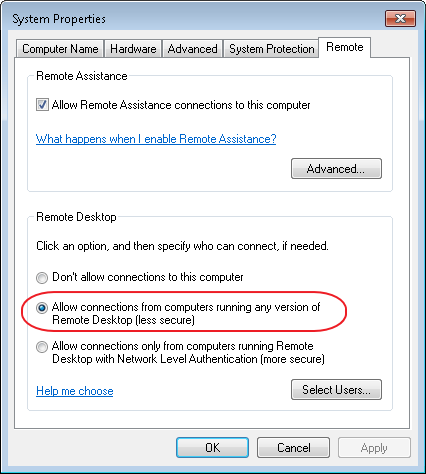

Еще из возможных причин может быть уровень проверки подлинности удаленного рабочего стола, если у вас на сервере терминалов включен режим:

Если это так, то со старых систем, по типу XP, вы не подключитесь, если только не обновите RDP клиента на нем, либо отключите эту проверку.

Подключение RDP к серверу удаленных рабочих Windows Server 2008 R2 с сообщением о невозможности связаться с локальной службой безопасности

В этой статье приводится решение ошибки, которая возникает при попытке установить подключение к удаленному рабочему столу с помощью клиента удаленного рабочего стола (mstsc.exe) к серверу удаленного рабочего стола.

Исходная версия продукта: Windows Server 2012 R2

Исходный номер КБ: 2493594

Симптомы

При попытке установить подключение к удаленному рабочему столу с помощью клиента удаленного рабочего стола (mstsc.exe) к серверу удаленного рабочего стола, на Windows Server 2008 R2, можно получить любое из этих сообщений:

Подключение не может быть завершено, так как указанный удаленный компьютер не указан. Это может быть вызвано устаревшей записью в кэше DNS. Попробуйте использовать IP-адрес компьютера вместо имени.

Произошла ошибка проверки подлинности.

Не удается связаться с локальной службой безопасности

Причина

Как правило, это сообщение об ошибке указывает на перегрузки сети, запрещающие безопасное подключение к серверу RD. Однако это сообщение об ошибке также может отображаться, если сервер RD Server настроен для безопасных подключений с использованием TLS, а протокол TLS не поддерживается на клиенте (компьютере-источнике), который пытается установить подключение по протоколу RDP.

Решение

Удаленный рабочий стол в Windows Server 2008 R2 предоставляет три типа безопасных подключений:

Согласование. Этот метод безопасности использует TLS 1.0 для проверки подлинности сервера, если TLS поддерживается. Если TLS не поддерживается, проверка подлинности сервера не будет.

Уровень безопасности RDP: этот метод безопасности использует шифрование протокола удаленного рабочего стола для защиты связи между клиентом и сервером. Если выбран этот параметр, проверка подлинности сервера не будет.

SSL (secure Sockets Layer): для проверки подлинности сервера для этого метода безопасности требуется TLS 1.0. Если TLS не поддерживается, установить подключение к серверу нельзя. Этот метод доступен только при выборе действительного сертификата.

Чтобы устранить проблему, измените уровень безопасности удаленного рабочего стола на сервере удаленного рабочего стола на уровень безопасности RDP, чтобы разрешить безопасное подключение с помощью шифрования протокола удаленного рабочего стола. Ниже приведены шаги:

Для этого параметра не требуется перезапуск сервера или службы удаленных рабочих стола.

Дополнительные сведения

Вы также можете увидеть код события 56 с исходным TermDD в журналах системных событий на сервере RD для каждой неудачной попытки RDP.

Не удается связаться с локальной службой безопасности

Эта ошибка возникает, когда пользователи пытаются подключиться к другим компьютерам через подключение к удаленному рабочему столу. Проблема не позволяет им подключиться и отображает сообщение об ошибке «Невозможно связаться с местным органом безопасности». Проблема часто возникает после установки обновления на клиентском или хост-компьютере и вызывает множество проблем в различных версиях Windows.

Было много неофициальных решений проблемы, которые были созданы пользователями, у которых был такой же неудачный опыт. Мы суммировали методы работы в этой статье, поэтому обязательно следуйте им, чтобы решить проблему.

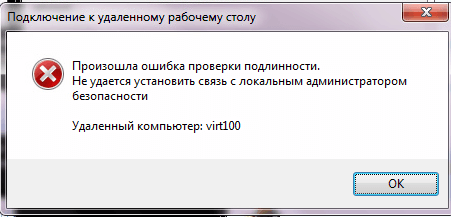

Вот сообщение об ошибке:

Произошла ошибка аутентификации.

С местным органом безопасности нельзя связаться.

Если учетная запись пытается войти в авторизованное время, все будет работать нормально. Если сетевая аутентификация не требуется, клиент подключается к серверу, который отказывается подключаться, но отображает гораздо более приятное сообщение об ошибке «У вашей учетной записи есть ограничения по времени…».

Есть бесчисленное множество причин, почему это может иметь место. Но для меня это всегда было

Пользователь должен сменить пароль при следующем входе в систему.

Обновление за апрель 2021 года:

Теперь мы рекомендуем использовать этот инструмент для вашей ошибки. Кроме того, этот инструмент исправляет распространенные компьютерные ошибки, защищает вас от потери файлов, вредоносных программ, сбоев оборудования и оптимизирует ваш компьютер для максимальной производительности. Вы можете быстро исправить проблемы с вашим ПК и предотвратить появление других программ с этим программным обеспечением:

Во многих ситуациях (например, если локальный компьютер не является членом домена удаленного компьютера) приложение подключения к удаленному рабочему столу не может обработать запрос на изменение пароля пользователя, если включена проверка подлинности на сетевом уровне.

Отключение проверки подлинности на уровне сети для компьютеров за пределами домена

Это уменьшает RDP безопасность и поэтому не подходит для всех сред.

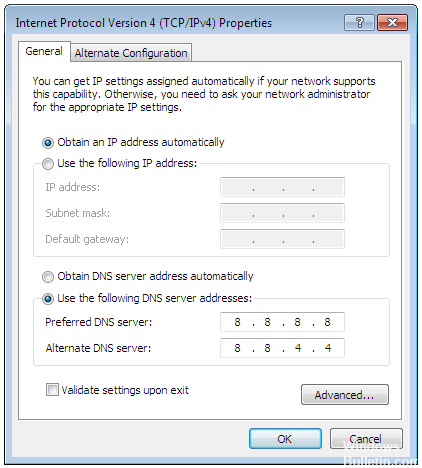

Измените свой адрес DNS

Проблема часто вызвана дефектной конфигурацией DNS, которая просто не принимается хостом или его службой. Эту проблему легко решить, изменив настройки DNS по умолчанию, чтобы использовать параметры, предоставленные OpenDNS или Google. Это легко сделать в панели управления, поэтому обязательно внимательно следуйте этим шагам.

CCNA, веб-разработчик, ПК для устранения неполадок

Я компьютерный энтузиаст и практикующий ИТ-специалист. У меня за плечами многолетний опыт работы в области компьютерного программирования, устранения неисправностей и ремонта оборудования. Я специализируюсь на веб-разработке и дизайне баз данных. У меня также есть сертификат CCNA для проектирования сетей и устранения неполадок.

Устранение неполадок с подключениями к Удаленному рабочему столу General Remote Desktop connection troubleshooting

Выполните приведенные ниже действия, если клиенту Удаленного рабочего стола не удается подключиться к удаленному рабочему столу, и отсутствуют сообщения или другие признаки, по которым можно определить причину. Use these steps when a Remote Desktop client can’t connect to a remote desktop but doesn’t provide messages or other symptoms that would help identify the cause.

Проверка состояния протокола RDP Check the status of the RDP protocol

Проверка состояния протокола RDP на локальном компьютере Check the status of the RDP protocol on a local computer

Сведения о том, как проверить и изменить состояние протокола RDP на локальном компьютере, см. в разделе How to enable Remote Desktop (Как включить удаленный рабочий стол). To check and change the status of the RDP protocol on a local computer, see How to enable Remote Desktop.

Если параметры удаленного рабочего стола недоступны, см. раздел Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере. If the remote desktop options are not available, see Check whether a Group Policy Object is blocking RDP.

Проверка состояния протокола RDP на удаленном компьютере Check the status of the RDP protocol on a remote computer

В точности следуйте инструкциям из этого раздела. Follow this section’s instructions carefully. Неправильное изменение реестра может вызвать серьезные проблемы. Serious problems can occur if the registry is modified incorrectly. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки. Before you start modifying the registry, back up the registry so you can restore it in case something goes wrong.

Чтобы проверить и изменить состояние протокола удаленного рабочего стола на удаленном компьютере, используйте подключение сетевого реестра: To check and change the status of the RDP protocol on a remote computer, use a network registry connection:

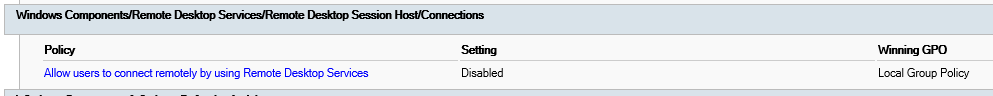

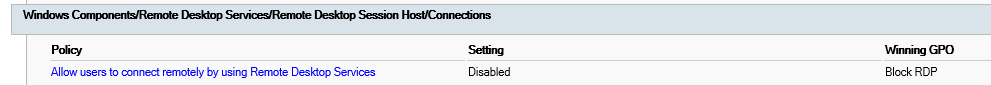

Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере Check whether a Group Policy Object (GPO) is blocking RDP on a local computer

Если не удается включить протокол RDP в пользовательском интерфейсе или для fDenyTSConnections возвращается значение 1 после его изменения, объект групповой политики может переопределять параметры на уровне компьютера. If you can’t turn on RDP in the user interface or the value of fDenyTSConnections reverts to 1 after you’ve changed it, a GPO may be overriding the computer-level settings.

Чтобы проверить конфигурацию групповой политики на локальном компьютере, откройте окно командной строки с правами администратора и введите следующую команду: To check the group policy configuration on a local computer, open a Command Prompt window as an administrator, and enter the following command:

Когда команда будет выполнена, откройте файл gpresult.html. After this command finishes, open gpresult.html. Выберите Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Службы удаленных рабочих столов\Узел сеансов удаленных рабочих столов\Подключения и найдите политику Разрешить пользователям удаленное подключение с использованием служб удаленных рабочих столов. In Computer Configuration\Administrative Templates\Windows Components\Remote Desktop Services\Remote Desktop Session Host\Connections, find the Allow users to connect remotely by using Remote Desktop Services policy.

Если для параметра этой политики задано значение Включено, групповая политика не блокирует подключения по протоколу RDP. If the setting for this policy is Enabled, Group Policy is not blocking RDP connections.

Если же для параметра этой политики задано значение Отключено, проверьте результирующий объект групповой политики. If the setting for this policy is Disabled, check Winning GPO. Ниже показано, какой объект групповой политики блокирует подключения по протоколу RDP. This is the GPO that is blocking RDP connections.

Проверка блокировки объектом групповой политики протокола RDP на удаленном компьютере Check whether a GPO is blocking RDP on a remote computer

Чтобы проверить конфигурацию групповой политики на удаленном компьютере, нужно выполнить почти такую же команду, что и для локального компьютера. To check the Group Policy configuration on a remote computer, the command is almost the same as for a local computer:

Изменение блокирующего объекта групповой политики Modifying a blocking GPO

Эти параметры можно изменить в редакторе объектов групповой политики (GPE) и консоли управления групповыми политиками (GPM). You can modify these settings in the Group Policy Object Editor (GPE) and Group Policy Management Console (GPM). Дополнительные сведения об использовании групповой политики см. в статье Advanced Group Policy Management (Расширенное управление групповыми политиками). For more information about how to use Group Policy, see Advanced Group Policy Management.

Чтобы изменить блокирующую политику, используйте один из следующих методов. To modify the blocking policy, use one of the following methods:

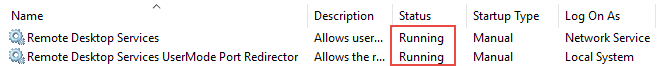

Проверка состояния служб RDP Check the status of the RDP services

На локальном компьютере (клиентском) и удаленном компьютере (целевом) должны быть запущены следующие службы: On both the local (client) computer and the remote (target) computer, the following services should be running:

Для локального или удаленного управления службами можно использовать оснастку MMC. You can use the Services MMC snap-in to manage the services locally or remotely. Вы также можете использовать PowerShell для управления службами в локальном или удаленном расположении (если удаленный компьютер настроен для приема удаленных командлетов PowerShell). You can also use PowerShell to manage the services locally or remotely (if the remote computer is configured to accept remote PowerShell cmdlets).

На любом компьютере запустите одну или обе службы, если они запущены. On either computer, if one or both services are not running, start them.

Если вы запускаете службу удаленных рабочих столов, нажмите кнопку Да, чтобы служба перенаправителя портов пользовательского режима служб удаленного рабочего стола перезапустилась автоматически. If you start the Remote Desktop Services service, click Yes to automatically restart the Remote Desktop Services UserMode Port Redirector service.

Проверка состояния прослушивателя протокола RDP Check that the RDP listener is functioning

В точности следуйте инструкциям из этого раздела. Follow this section’s instructions carefully. Неправильное изменение реестра может вызвать серьезные проблемы. Serious problems can occur if the registry is modified incorrectly. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки. Before you starty modifying the registry, back up the registry so you can restore it in case something goes wrong.

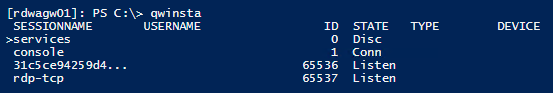

Проверка состояния прослушивателя RDP Check the status of the RDP listener

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. For this procedure, use a PowerShell instance that has administrative permissions. На локальном компьютере также можно использовать командную строку с разрешениями администратора. For a local computer, you can also use a command prompt that has administrative permissions. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно. However, this procedure uses PowerShell because the same cmdlets work both locally and remotely.

Чтобы подключиться к удаленному компьютеру, выполните следующий командлет: To connect to a remote computer, run the following cmdlet:

Введите qwinsta. Enter qwinsta.

Если в списке содержится rdp-tcp с состоянием Listen, прослушиватель протокола удаленного рабочего стола работает. If the list includes rdp-tcp with a status of Listen, the RDP listener is working. Перейдите к разделу Проверка порта прослушивателя протокола RDP. Proceed to Check the RDP listener port. В противном случае перейдите к шагу 4. Otherwise, continue at step 4.

Экспортируйте конфигурацию прослушивателя RDP с рабочего компьютера. Export the RDP listener configuration from a working computer.

Чтобы импортировать конфигурацию прослушивателя протокола RDP, откройте окно PowerShell с разрешениями администратора на затронутом компьютере (или откройте окно PowerShell и подключитесь к этому компьютеру из удаленного расположения). To import the RDP listener configuration, open a PowerShell window that has administrative permissions on the affected computer (or open the PowerShell window and connect to the affected computer remotely).

Чтобы создать резервную копию для существующей записи реестра, воспользуйтесь таким командлетом: To back up the existing registry entry, enter the following cmdlet:

Чтобы удалить резервную копию для существующей записи реестра, воспользуйтесь таким командлетом: To remove the existing registry entry, enter the following cmdlets:

Чтобы импортировать новую запись реестра и перезапустить службу, воспользуйтесь такими командлетами: To import the new registry entry and then restart the service, enter the following cmdlets:

Проверьте конфигурацию, попытавшись еще раз подключиться к удаленному рабочему столу. Test the configuration by trying the remote desktop connection again. Если подключиться все равно не удается, перезагрузите затронутый компьютер. If you still can’t connect, restart the affected computer.

Проверка состояния самозаверяющего сертификата протокола RDP Check the status of the RDP self-signed certificate

Проверка разрешений для папки MachineKeys Check the permissions of the MachineKeys folder

Проверка порта прослушивателя протокола RDP Check the RDP listener port

На локальном компьютере (клиентском) и удаленном компьютере (целевом) прослушиватель протокола RDP должен ожидать передачи данных через порт 3389. On both the local (client) computer and the remote (target) computer, the RDP listener should be listening on port 3389. Другие приложения не должны использовать этот порт. No other applications should be using this port.

В точности следуйте инструкциям из этого раздела. Follow this section’s instructions carefully. Неправильное изменение реестра может вызвать серьезные проблемы. Serious problems can occur if the registry is modified incorrectly. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки. Before you starty modifying the registry, back up the registry so you can restore it in case something goes wrong.

Чтобы проверить или изменить порт протокола RDP, используйте редактор реестра: To check or change the RDP port, use the Registry Editor:

Для управления службами удаленного рабочего стола можно использовать другой порт. You can operate Remote Desktop services using another port. Но мы не рекомендуем делать это. However, we don’t recommend you do this. В этой статье не описано, как устранять проблемы, связанные с этим типом конфигурации. This article doesn’t cover how to troubleshoot that type of configuration.

Проверка того, что другое приложение не пытается использовать тот же порт Check that another application isn’t trying to use the same port

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. For this procedure, use a PowerShell instance that has administrative permissions. На локальном компьютере также можно использовать командную строку с разрешениями администратора. For a local computer, you can also use a command prompt that has administrative permissions. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно. However, this procedure uses PowerShell because the same cmdlets work locally and remotely.

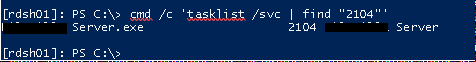

Введите следующую команду: Enter the following command:

Найдите запись для TCP-порта 3389 (или назначенного RDP-порта) с состоянием Ожидает вызова. Look for an entry for TCP port 3389 (or the assigned RDP port) with a status of Listening.

Идентификатор процесса службы или процесса, использующих этот порт, отобразится в столбце «Идентификатор процесса». The process identifier (PID) for the process or service using that port appears under the PID column.

Чтобы определить, какое приложение использует порт 3389 (или назначенный порт протокола RDP), введите следующую команду: To determine which application is using port 3389 (or the assigned RDP port), enter the following command:

Найдите запись для номера процесса, связанного с портом (в выходных данных netstat). Look for an entry for the PID number that is associated with the port (from the netstat output). Службы или процессы, связанные с этим идентификатором процесса, отобразятся в столбце справа. The services or processes that are associated with that PID appear on the right column.

Если порт используется приложением или службой, отличающейся от служб удаленных рабочих столов (TermServ.exe), устранить конфликт можно с помощью одного из следующих методов: If an application or service other than Remote Desktop Services (TermServ.exe) is using the port, you can resolve the conflict by using one of the following methods:

Проверка блокировки порта протокола RDP брандмауэром Check whether a firewall is blocking the RDP port

С помощью средства psping проверьте, доступен ли затронутый компьютер через порт 3389. Use the psping tool to test whether you can reach the affected computer by using port 3389.

Перейдите на другой компьютер, на котором такая проблема не возникает, и скачайте psping отсюда: https://live.sysinternals.com/psping.exe. Go to a different computer that isn’t affected and download psping from https://live.sysinternals.com/psping.exe.

Откройте окно командной строки с правами администратора, перейдите в каталог, где установлено средство psping, и введите следующую команду: Open a command prompt window as an administrator, change to the directory in which you installed psping, and then enter the following command:

Проверьте выходные данные команды psping на наличие таких результатов: Check the output of the psping command for results such as the following:

Запустите psping на нескольких компьютерах, чтобы проверить возможность подключения к затронутому компьютеру. Run psping on multiple computers to test their ability to connect to the affected computer.

Проверьте, блокирует ли этот компьютер подключения от всех остальных компьютеров, некоторых других компьютеров или только одного компьютера. Note whether the affected computer blocks connections from all other computers, some other computers, or only one other computer.

Рекомендуемые дальнейшие действия: Recommended next steps: